恶意软件删除 - 准备删除

恶意软件将自身附着在程序上,并利用某些事件传播到其他程序。它们需要这些事件发生,因为它们无法自行启动、使用不可执行文件进行自我传输并感染其他网络或计算机。

为了准备删除阶段,我们应该首先了解恶意软件正在使用哪些计算机进程来杀死它们。他们正在使用哪些流量端口来阻止他们?与这些恶意软件相关的文件有哪些,以便我们有机会修复或删除它们。所有这些都包括一系列可以帮助我们收集这些信息的工具。

调查过程

从上述结论我们应该知道,当某些异常进程或服务自行运行时,我们应该进一步调查其与可能的病毒的关系。调查过程如下 -

为了研究这个过程,我们应该从使用以下工具开始 -

- 端口号

- pslist.exe

- 句柄.exe

- 网络统计工具

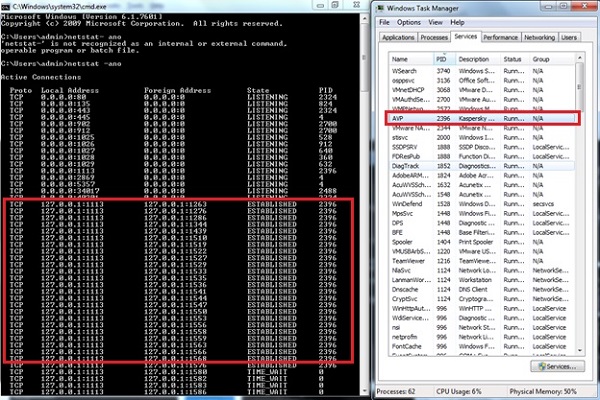

Listdll.exe显示正在使用的所有dll文件。netstat.exe及其变量显示了使用各自端口运行的所有进程。以下示例显示卡巴斯基反病毒软件的进程如何映射到命令 netstat-ano 以查看进程号。要检查它属于哪个进程号,我们将使用任务管理器。

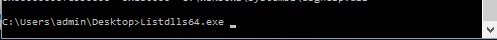

对于Listdll.exe,我们从以下链接下载它 – https://technet.microsoft.com/en-us/sysinternals/bb896656.aspx,我们可以运行它来检查哪些进程与正在连接的DLL用过的。

我们打开CMD并进入Listdll.exe的路径(如下图所示),然后运行它。

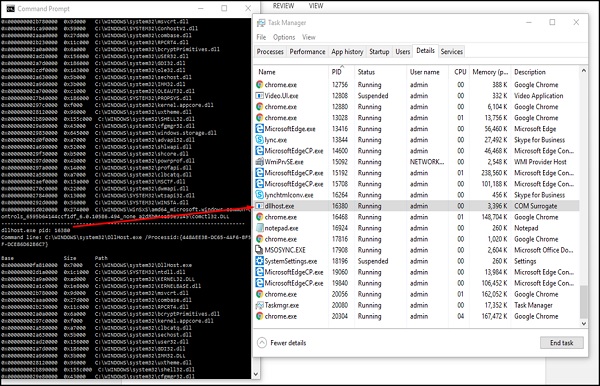

我们将得到如下图所示的结果。

例如,PID 16320 正在被dllhost.exe使用,其描述为COM Surrogate,位于左侧。它显示了该进程显示的所有 DLL,我们可以通过 google 进行检查。

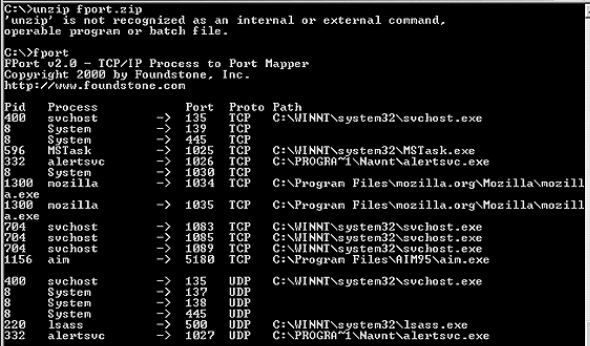

现在我们将使用 Fport,可以从以下链接下载 - https://www.mcafee.com/hk/downloads/free-tools/fport.aspx#将服务和 PID 与端口进行映射。

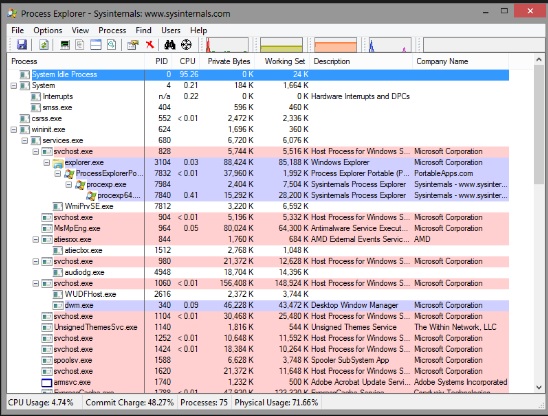

另一个用于监视服务并查看它们消耗了多少资源的工具称为“Process Explorer”,可以从以下链接下载该工具 - https://download.sysinternals.com/files/ProcessExplorer.zip及之后下载它后,您必须运行 exe 文件,您将看到以下结果 -